I bot controllano Internet! E tra qul 53%, Agenti creati per estorcere denaro

Internet è sempre meno uno spazio in cui le persone si limitano a leggere, acquistare e chattare. Sempre più spesso, dall’altra parte non ci sono utenti, ma sistemi...

6 fonti pubbliche · Feed RSS

Internet è sempre meno uno spazio in cui le persone si limitano a leggere, acquistare e chattare. Sempre più spesso, dall’altra parte non ci sono utenti, ma sistemi...

La CAS Cold Atom Technology, con sede a Wuhan, ha presentato il computer quantistico Hanyuan-2, che secondo i suoi sviluppatori è il primo computer quantistico a doppio core...

Oggi, quasi una password su due online può essere decifrata in meno di un minuto. Gli specialisti di Kaspersky Lab i quali hanno analizzato 231 milioni di password trapelate...

La crescente domanda di specialisti di cyber security spinge aziende e istituzioni a utilizzare strumenti automatizzati per identificare competenze specialistiche di sicurezza...

I creditori ultimamente mostrano resistenza derivanti dalla difficoltà nel valutare un’azienda non quotata come OpenAI

I proxy residenziali, sono dei servizi che instradano il traffico Internet attraverso indirizzi IP di normali abitazioni compromessi. I criminali informatici li utilizzano...

ICT Security Magazine annuncia l’apertura dei lavori per la 24ª Edizione del Forum ICT Security, in programma il 18 e 19 novembre 2026 presso l’Auditorium della Tecnica di...

La 14ª Cyber Crime Conference, svoltasi il 6 e 7 maggio 2026 nella prestigiosa cornice dell’Auditorium della Tecnica a Roma, si conferma come appuntamento di riferimento per...

C’è una storia che gira da un po’ nei convegni di cybersecurity: le passkeys risolveranno il problema delle password. Le passkeys, basate su FIDO2 e WebAuthn, sono tecnicamente...

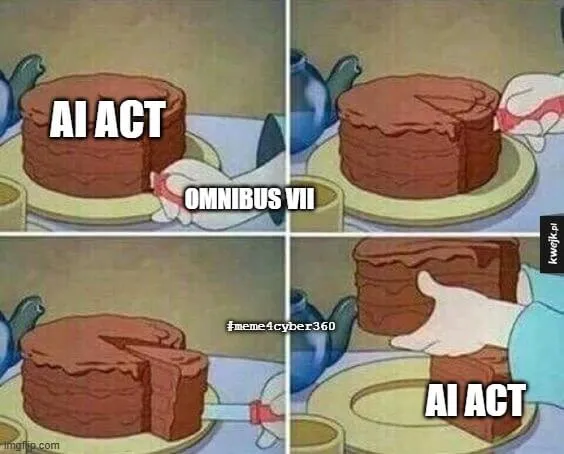

Con la proposta “Omnibus VII” si interviene sull’AI Act andando ad attenuare alcuni obblighi e presidi, suscitando non pochi dubbi in un intervento che più che alla...

Una delle scommesse industriali più grandi mai annunciate da un’azienda privata nel settore dei chip

È stata scoperta una nuova e pericolosa vulnerabilità in Linux che consente agli utenti di ottenere privilegi di amministratore con un singolo comando. Il problema, denominato...

Con la pubblicazione in GU di un nuovo Dpcm, l’Italia si è dotata di una strategia di difesa contro le minacce ibride rafforzando il ruolo del CISR e ottimizzando il...

La convergenza tra la Direttiva NIS2, la DORA (Digital Operational Resilience Act) e l’intelligenza artificiale applicata alla cyber security ridefinisce la conformità come...

Dall’ottobre 2025, CrowdStrike Counter Adversary Operations ha osservato un cambiamento nelle tattiche di intrusione: i threat actor stanno eseguendo attacchi ad alta velocità,...

Con l’evoluzione delle minacce informatiche, dal ransomware agli attacchi sponsorizzati da Stati, la gestione degli incidenti è entrata stabilmente nell’agenda dei consigli di...

C’è intesa tra Consiglio e Parlamento UE sulla proposta di semplificazione di alcune norme relative all’AI. La proposta rientra nel pacchetto legislativo “Omnibus...

La medicina moderna cerca da tempo un modo per restituire la vista a chi l’ha persa completamente, e ora gli scienziati hanno compiuto un altro passo significativo in questa...

Il nuovo accordo politico tra Parlamento e Consiglio UE sull’AI Act segna l’introduzione di misure altamente simboliche e facilmente comunicabili sul piano mediatico che si...

Ogni giorno, silenziosamente, milioni di persone aprono uno smartphone e trovano quello che ormai è diventato il simbolo di un terrore moderno: un messaggio non richiesto, una...

L’intelligenza artificiale in medicina può commettere errori non solo a causa di dati di scarsa qualità. A volte i pregiudizi risiedono più in profondità, nel modello stesso:...

Sono lo Stregatto, tu chi sei? Ci sono stati giorni in cui, rientrando da un weekend lungo, mi sono sentita come Alice che cade nella tana del bianconiglio. Persa in mille...

L’industria della compravendita di dati personali, le tecniche di people search e social media intelligence, i rischi per la sicurezza individuale e le contromisure per chi...

C’è un paradosso al cuore della sicurezza informatica contemporanea: le organizzazioni investono risorse crescenti per proteggere il proprio perimetro, ma continuano a subire...